# Jarvis Network项目遭受闪电贷重入攻击分析2023年1月15日,Jarvis_Network项目在Polygon网络上遭遇攻击,造成约66.3万MATIC的损失。分析显示,攻击者利用了闪电贷和重入漏洞进行攻击。攻击交易调用栈分析显示,在重入过程中,对同一合约的同一函数调用时,传入参数相同但返回值却有显著差异。重入前后的返回值分别为:- 重入前:1002157321772769944- 重入后:10091002696492234934重入发生在remove_liquidity函数中。该函数在移除流动性时会将用户添加的代币返回。由于Polygon与EVM兼容,在MATIC转账给合约时触发了重入。深入分析发现,问题出在getUnderlyingPrice函数的实现上。该函数涉及到一系列内部计算和外部调用,其中关键是get_virtual_price函数的返回值。这个函数的返回值受self.D变量影响,而self.D的更新发生在代币转账之后。攻击者在移除流动性时,MATIC转移到攻击合约后,通过回调先查询了代币价格。由于self.D尚未更新,导致价格获取错误。攻击者利用这个时间差,在重入时将借贷价格提高了约10倍。虽然remove_liquidity函数使用了@nonreentrant('lock')装饰器来防止重入,但攻击者通过跨合约重入绕过了这一保护机制。这次攻击暴露了几个关键问题:1. 变量修改逻辑位于外部调用之后,导致价格获取异常。2. 跨合约重入使重入锁失效。3. 未遵循"检查-生效-交互"(Checks-Effects-Interactions)模式。为防止类似攻击,建议项目方:- 进行严格的安全审计- 将变量修改放在外部调用之前- 采用多数据源方式获取价格- 遵循"检查-生效-交互"的编码规范通过这些措施,可以显著提高项目的安全性和稳定性。

Jarvis Network遭闪电贷重入攻击 损失66.3万MATIC

Jarvis Network项目遭受闪电贷重入攻击分析

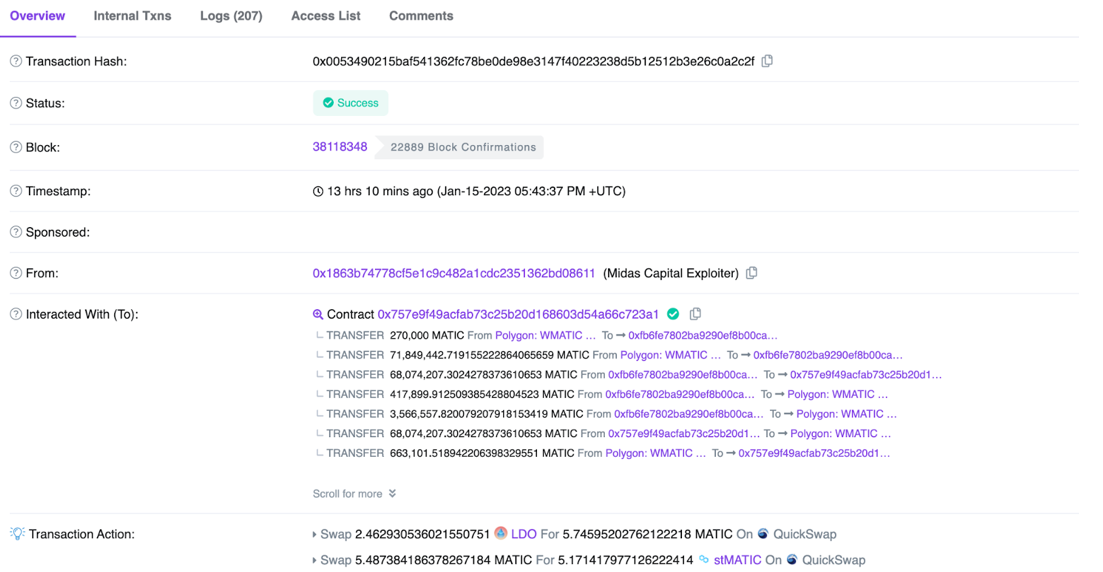

2023年1月15日,Jarvis_Network项目在Polygon网络上遭遇攻击,造成约66.3万MATIC的损失。分析显示,攻击者利用了闪电贷和重入漏洞进行攻击。

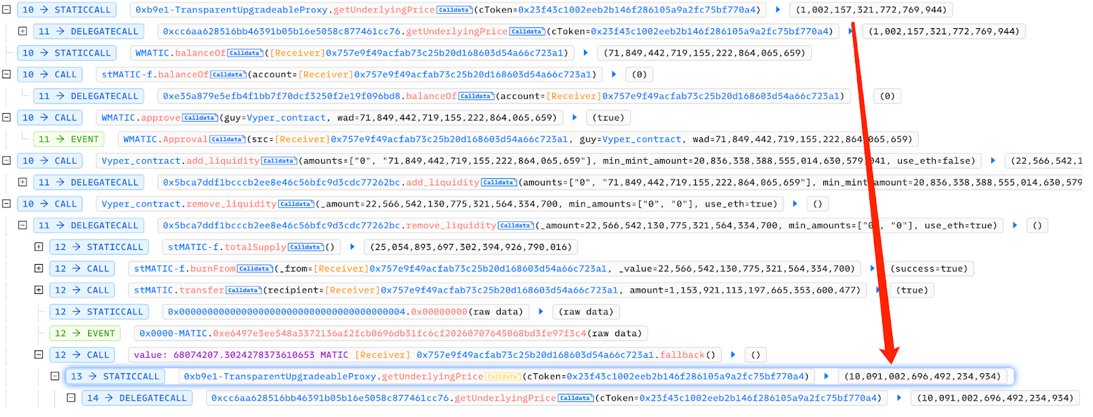

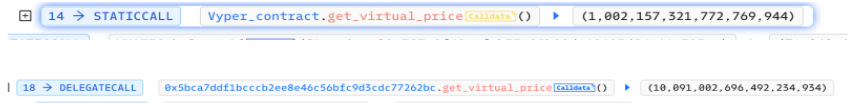

攻击交易调用栈分析显示,在重入过程中,对同一合约的同一函数调用时,传入参数相同但返回值却有显著差异。重入前后的返回值分别为:

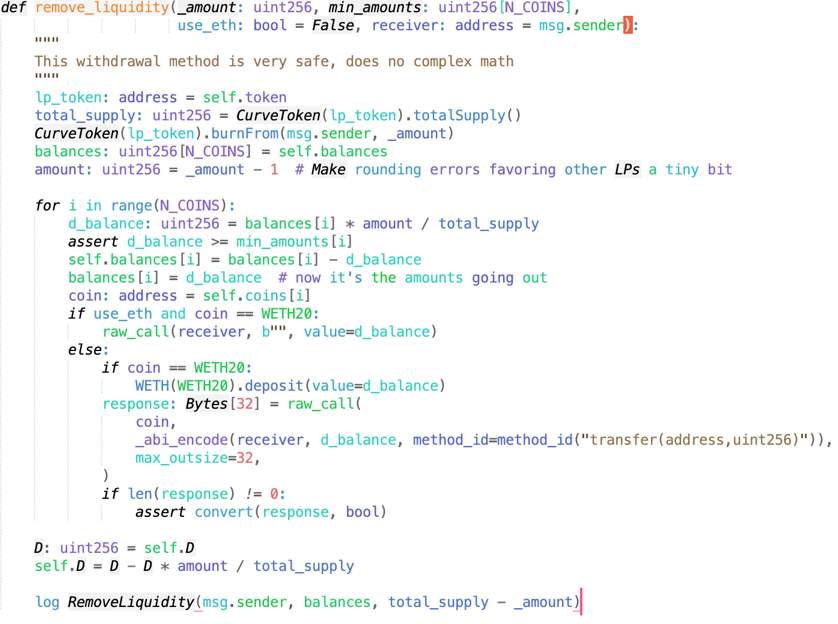

重入发生在remove_liquidity函数中。该函数在移除流动性时会将用户添加的代币返回。由于Polygon与EVM兼容,在MATIC转账给合约时触发了重入。

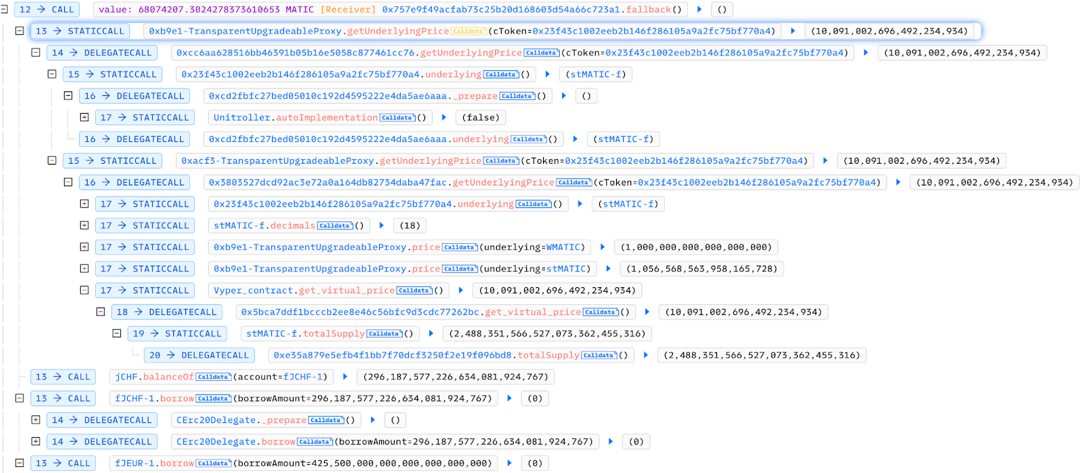

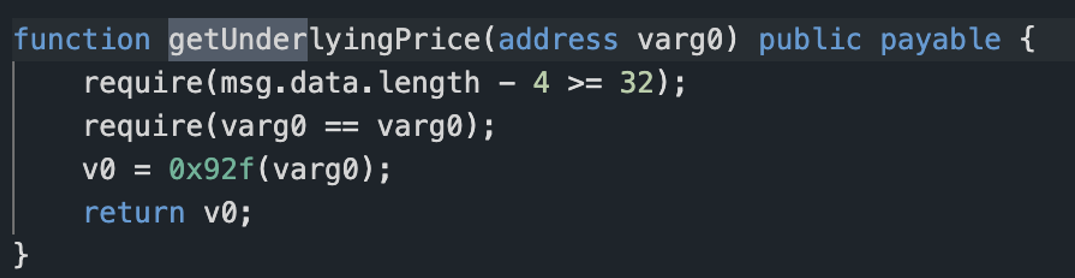

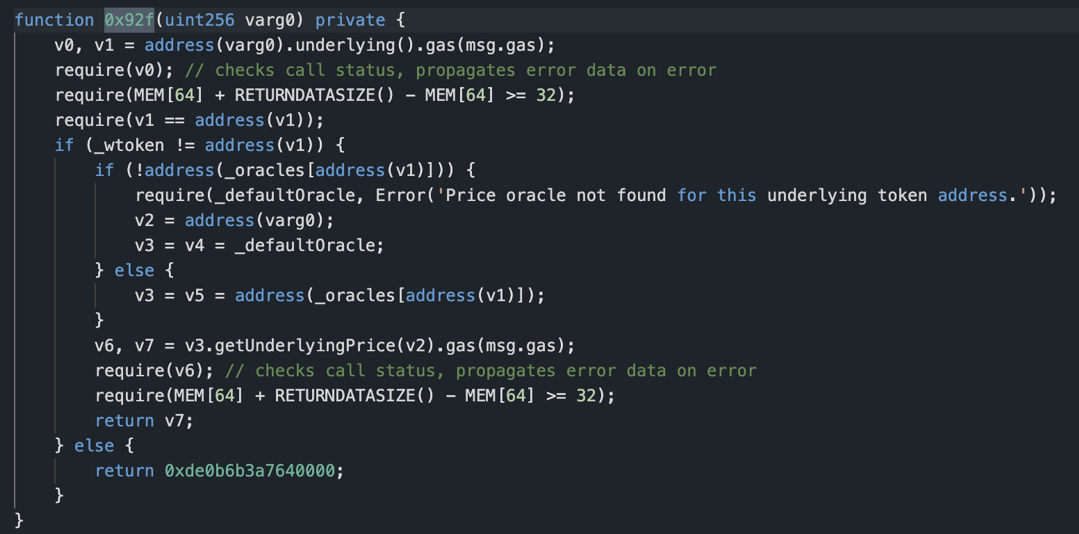

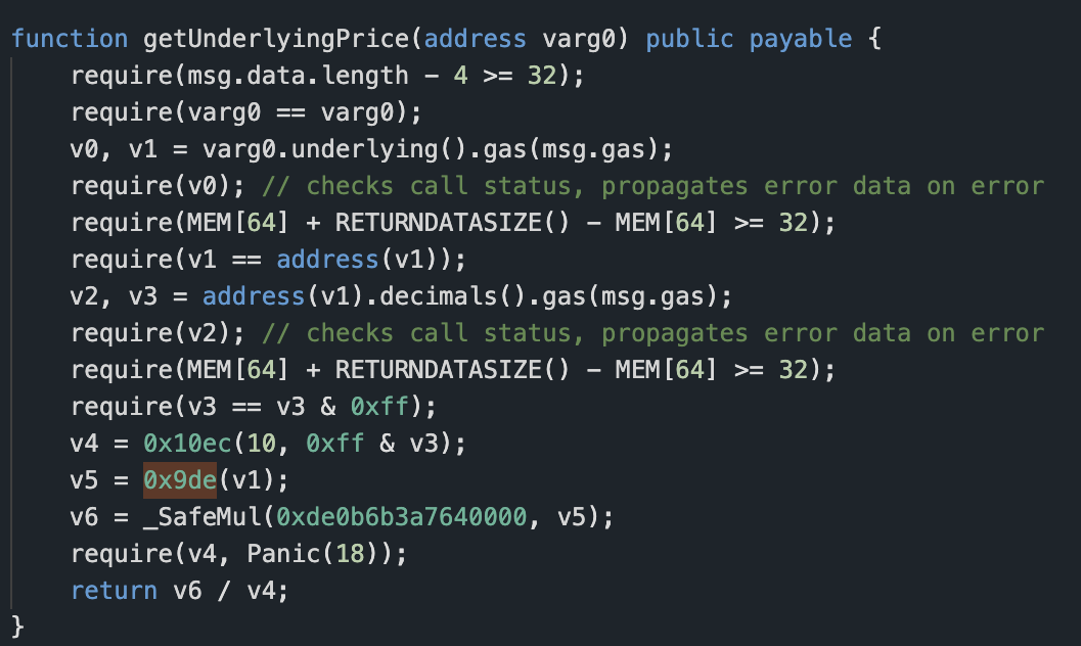

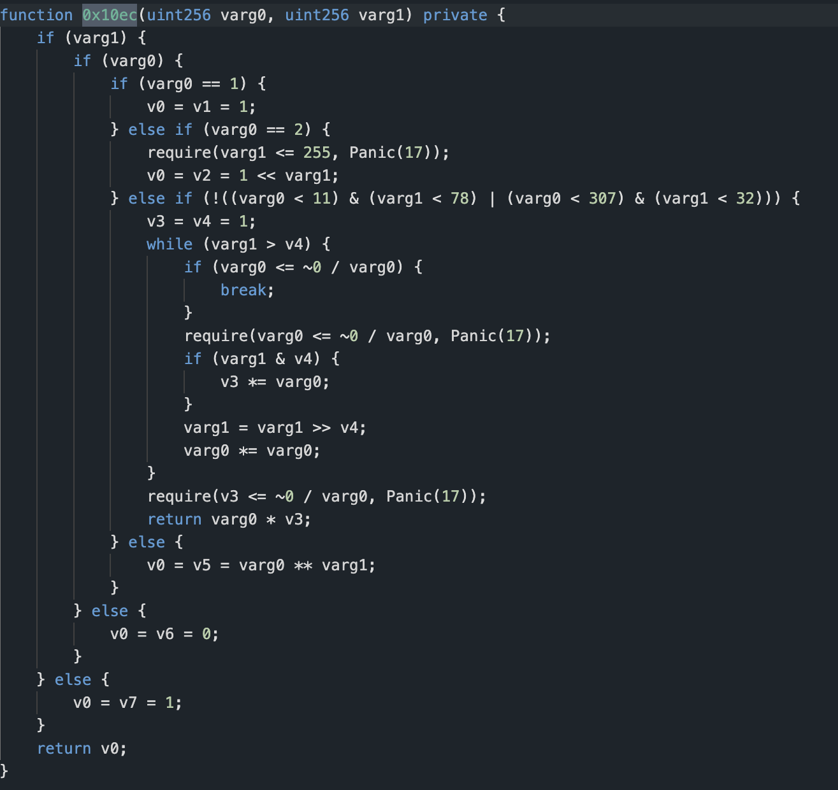

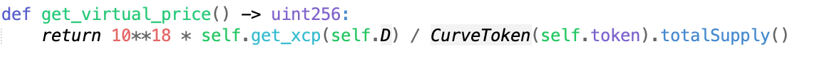

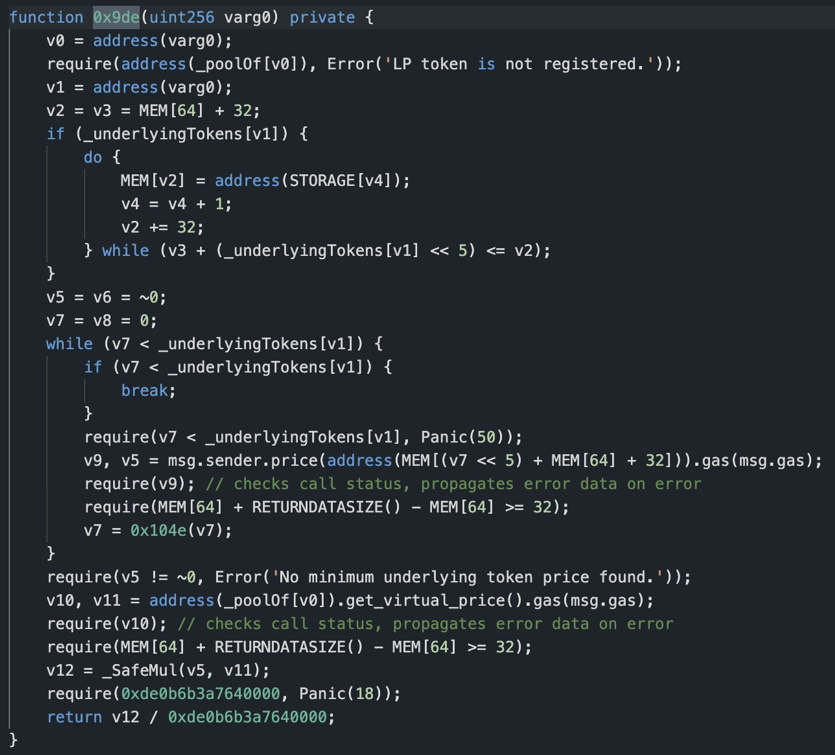

深入分析发现,问题出在getUnderlyingPrice函数的实现上。该函数涉及到一系列内部计算和外部调用,其中关键是get_virtual_price函数的返回值。这个函数的返回值受self.D变量影响,而self.D的更新发生在代币转账之后。

攻击者在移除流动性时,MATIC转移到攻击合约后,通过回调先查询了代币价格。由于self.D尚未更新,导致价格获取错误。攻击者利用这个时间差,在重入时将借贷价格提高了约10倍。

虽然remove_liquidity函数使用了@nonreentrant('lock')装饰器来防止重入,但攻击者通过跨合约重入绕过了这一保护机制。

这次攻击暴露了几个关键问题:

为防止类似攻击,建议项目方:

通过这些措施,可以显著提高项目的安全性和稳定性。